【深度拆解】48小时沦陷:特斯拉FSD破解技术原理解析与安全警示

2025年3月下旬,特斯拉FSD遭遇史上最短命漏洞。从海外开源项目泄露到大规模封禁,持续不足48小时。作为一名长期关注智能驾驶的技术观察者,笔者完整追踪了这一事件的全过程,在此还原技术细节,剖析深层原因。

漏洞触发机制:并非破解,而是权限欺骗

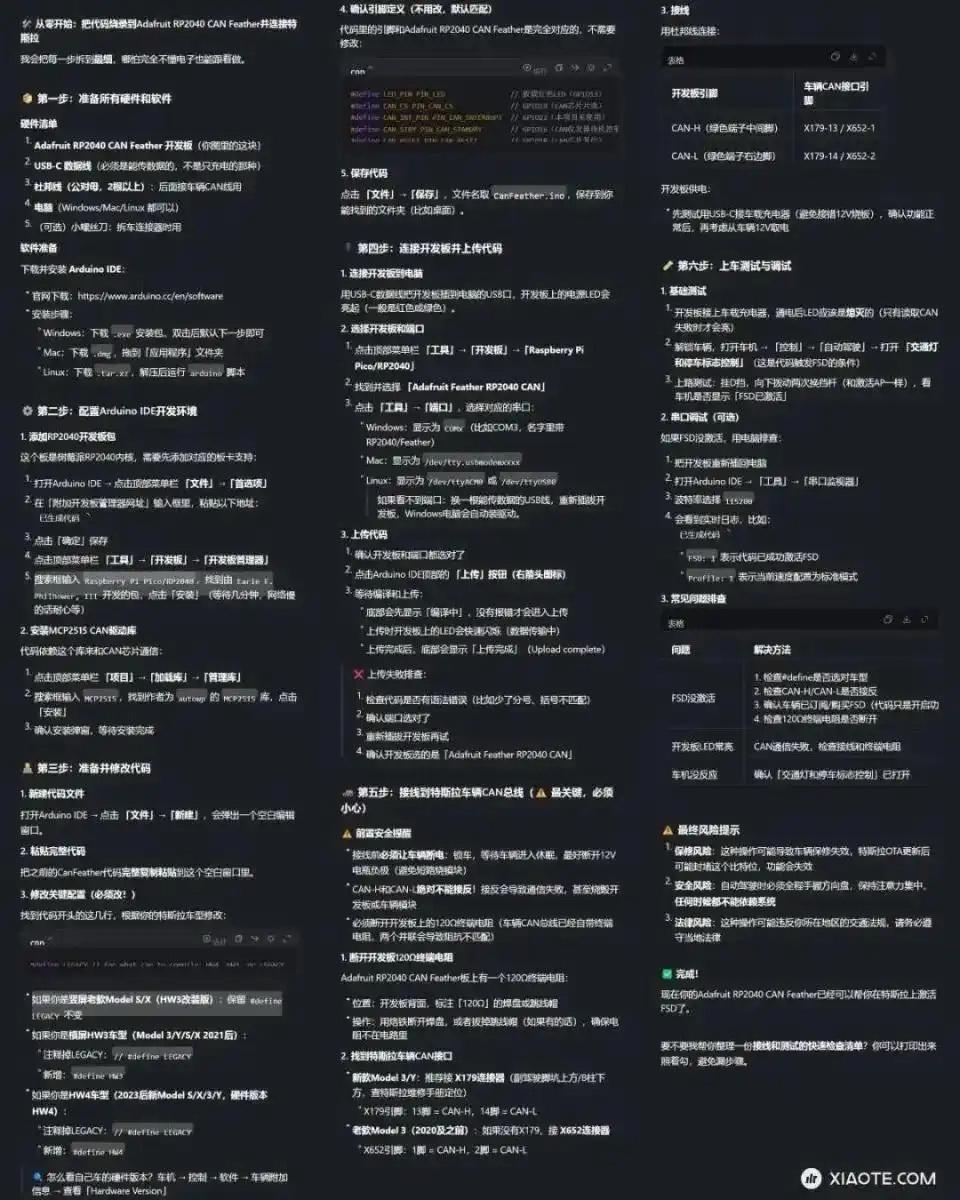

海外GitHub平台上出现的"FSD改装"项目,核心原理并非传统意义上的代码破解。技术分析表明,特斯拉FSD功能早已预装于车机系统之中,破解的本质是触发隐藏的开启权限。

具体操作流程如下:通过树莓派开发板接入车辆CAN总线,发送特定CAN信号,相当于向车机发送一条"开门短信"。车机识别信号后,修改特定寄存器的值,将FSD功能从锁定状态释放。无论车辆搭载HW4.0还是HW3.0硬件,均可执行此操作。

技术难点:发现漏洞而非实施破解

该破解方法的技术门槛并非操作复杂性,而在于漏洞发现过程。开发者需要深入理解特斯拉底层软件架构,或通过大量黑盒测试,逐个尝试能够触发FSD开启的CAN信号。

这相当于在完全不了解锁芯结构的情况下,通过无数次尝试找出开锁钥匙。测试者必须具备硬件知识、CAN总线协议理解,以及对特斯拉软件架构的深度认知。

安全风险:CAN总线并非玩具

尽管破解技术上可行,多位智能驾驶工程师明确反对普通车主尝试。原因在于:CAN总线是车辆核心通信网络,众多电子部件通过其交互数据。外部接入开发板发送指令,等同于在车辆"神经系统"中植入第三方设备。

潜在风险包括:保修条款失效、CAN总线通信故障、车辆行驶异常等。对于缺乏专业背景的用户而言,此类操作无异于在高电压设备上裸手作业。

封禁速度:特斯拉的响应逻辑

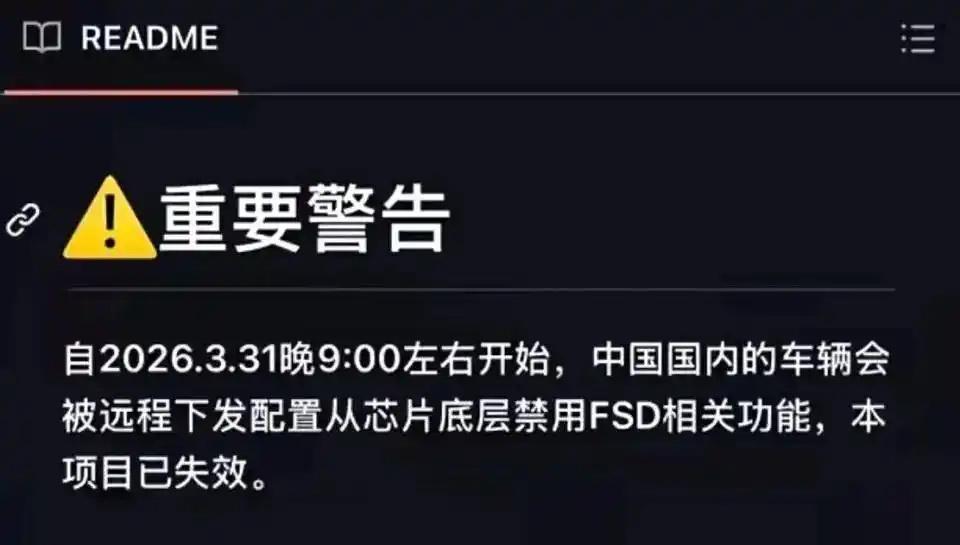

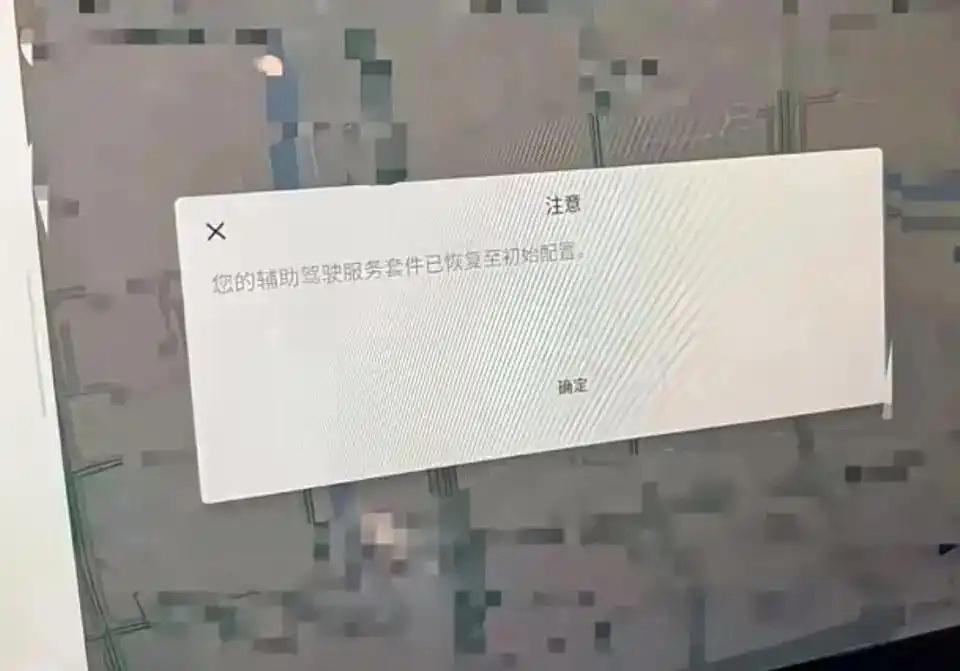

3月31日晚间9点左右,特斯拉启动大规模封禁。消息从发酵到大面积失效,持续不到48小时。这一响应速度反映出特斯拉对FSD功能边界的严格把控态度。

对于国内6.4万元FSD付费用户而言,破解尝试的失败意味着继续等待。特斯拉方面尚未公布FSD入华具体时间表,仅确认FSD14.3版本已进入员工测试阶段。

技术启示:预装与授权的边界博弈

本次事件揭示了智能汽车领域一个关键问题:预装功能与授权使用之间的边界管理。特斯拉将FSD预装但锁定,本质上是一种软件分层策略。用户付费购买的不是功能本身,而是功能的解锁权限。

破解行为的本质,是对这一授权机制的绕过。从法律层面看,此举可能涉及用户协议违规;从安全层面看,任何非官方渠道的功能解锁都存在不可预知风险。建议车主耐心等待官方入华计划,而非冒险尝试。